在数字化时代,网络安全已成为全球关注的焦点。黑客作为网络世界中的隐秘角色,常常利用各种通讯技术发起攻击,窃取数据、破坏系统或进行勒索。许多人好奇:黑客的技术操作到底是怎样的?他们如何利用通讯技术实现入侵?本文将深入解析黑客常用的通讯技术手段,揭开其背后的技术原理与操作流程。

一、黑客攻击的通讯基础:网络协议与端口

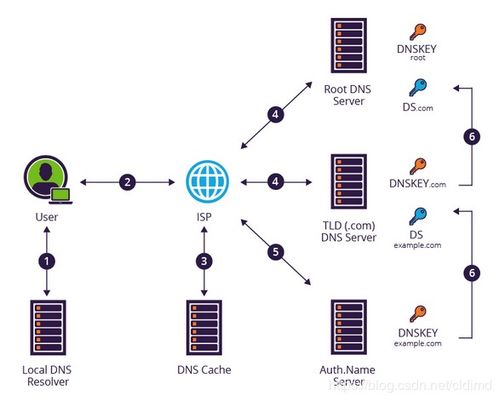

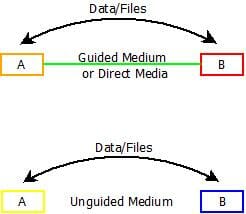

黑客的攻击通常始于对网络通讯的深入理解。互联网通讯依赖于一系列协议,如TCP/IP、HTTP、DNS等。黑客会利用这些协议的漏洞或设计缺陷进行攻击。例如:

- 端口扫描:黑客使用工具(如Nmap)扫描目标系统的开放端口,识别运行的服务(如Web服务器、数据库),从而找到潜在的攻击入口。

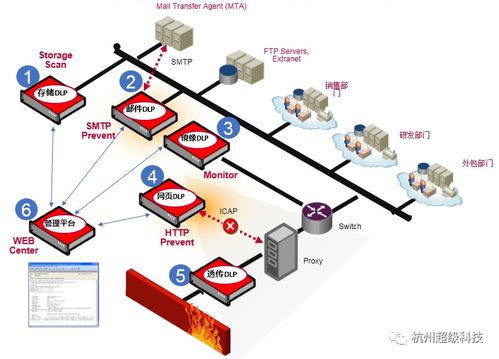

- 协议分析:通过嗅探工具(如Wireshark)截取网络数据包,分析通讯内容,获取敏感信息(如密码、会话令牌)。

二、常见攻击中的通讯技术操作

1. 中间人攻击(MITM)

黑客通过劫持通讯双方的数据流,在用户与服务器之间插入自己,从而窃取或篡改信息。例如,在公共Wi-Fi中,黑客可能伪造热点,诱使用户连接,然后监听其网络活动。技术操作包括:

- ARP欺骗:在局域网中发送虚假ARP响应,将流量重定向到黑客控制的设备。

- SSL剥离:将HTTPS连接降级为HTTP,使数据以明文传输,便于窃取。

2. 分布式拒绝服务攻击(DDoS)

黑客通过控制大量“僵尸设备”(如被感染的计算机、IoT设备),向目标服务器发送海量请求,耗尽带宽或资源,导致服务瘫痪。通讯技术在此扮演关键角色:

- 命令与控制(C&C)服务器:黑客通过加密通道远程指挥僵尸网络,发起协同攻击。

- 流量放大:利用DNS或NTP等协议的缺陷,将小请求转换为大数据流,增强攻击威力。

3. 钓鱼攻击与社会工程学

黑客利用通讯工具(如邮件、即时消息)伪装成可信实体,诱骗用户点击恶意链接或下载附件。技术操作包括:

- 域名伪造:注册相似域名(如“g00gle.com”),配合精心设计的邮件内容,骗取用户凭证。

- 恶意附件:在文件中嵌入宏或脚本,一旦打开便触发后门程序,建立远程通讯连接。

4. 漏洞利用与远程控制

黑客通过发现软件漏洞(如缓冲区溢出、SQL注入),在目标系统上执行恶意代码,并建立隐蔽的通讯通道。例如:

- 反向Shell:黑客在受害者机器上运行程序,使其主动连接黑客控制的服务器,绕过防火墙限制。

- 加密隧道:使用TLS或自定义加密协议隐藏通讯内容,避免被安全设备检测。

三、黑客通讯的隐蔽与反追踪技术

为逃避监测,黑客常采用高级通讯手段:

- 匿名网络:利用Tor或I2P等匿名网络路由流量,隐藏真实IP地址。

- 域名生成算法(DGA):恶意程序动态生成大量随机域名,用于连接C&C服务器,使封锁失效。

- 加密与混淆:对通讯数据加密,或伪装成正常流量(如隐藏在HTTPS中),规避深度包检测。

四、防御建议:如何应对通讯技术攻击

面对黑客的通讯技术威胁,个人与企业可采取以下措施:

- 强化网络监控:使用入侵检测系统(IDS)分析异常流量,及时识别MITM或DDoS攻击。

- 加密通讯:全面启用HTTPS、VPN等加密协议,防止数据窃听。

- 用户教育:提高对钓鱼攻击的警惕性,避免点击可疑链接。

- 定期更新与补丁:修复软件漏洞,减少黑客可利用的入口。

###

黑客的技术操作并非神秘魔法,而是基于对通讯技术的深入理解与滥用。从协议漏洞到社会工程学,其手段不断演变,但核心始终围绕“通讯”这一纽带。只有通过持续学习与技术升级,我们才能筑起坚实的网络防线,抵御潜在威胁。在数字化浪潮中,安全意识的提升与技术的创新同样重要——毕竟,最好的防御永远是前瞻性的洞察与准备。